Google、WebGLでコード実行の脆弱性を修正するセキュリティ更新プログラム「chrome」を公開 ラザラスはLinkedInの求人広告を利用して仮想通貨企業を攻撃。

ビタミン安全ニュースレター。

26

水曜日。

2020年8月。

【脆弱性パッチ】

Google、Chromeのセキュリティ更新プログラムを公開 WebGLでコード実行の脆弱性を修正

【脅威情報】

イランのハッカーは、露出したRDPサーバーを攻撃してランサムウェアのDharmaをインストールした。

ラザラスはLinkedInの求人広告を利用して仮想通貨企業を攻撃している。

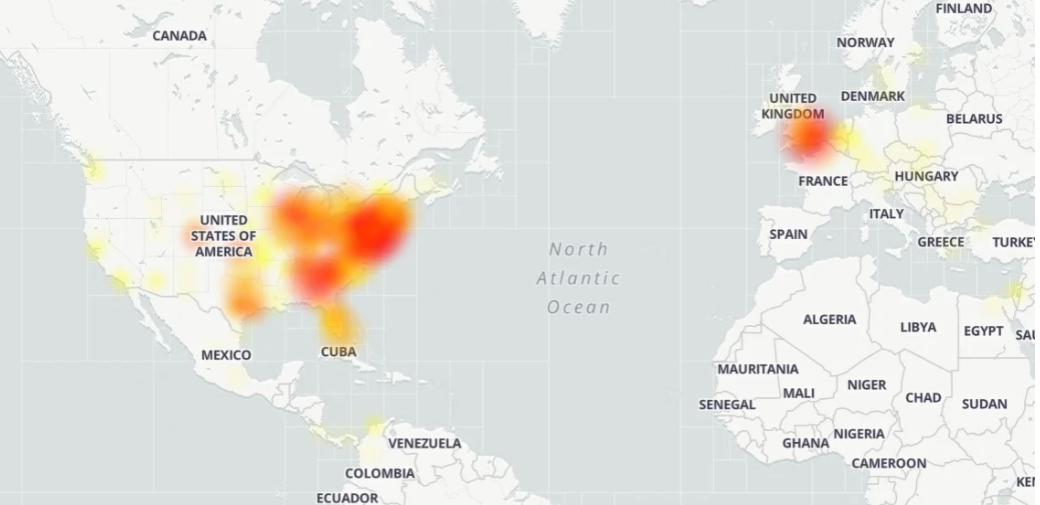

Zoomのサービスは再び中断され、主に米国や英国東海岸ユーザーに影響を与えた。

【分析レポート】

カスペルスキーは、サイバースパイ組織DeathStalkerに関する分析レポートを公開した。

【データ漏洩】

インドの旅行サイト「RailYatri」が、データベース構成ミスで3700万件の記録を流出した。

Google、Chromeのセキュリティ更新プログラムを公開 WebGLでコード実行の脆弱性を修正

Google、WebGLでコード実行の脆弱性を修正するセキュリティ更新プログラム「chrome」を公開 この脆弱性は Cisco Talos の研究者によって発見され、OpenGL と Chrome ブラウザ、および Windows で使用される他のプロジェクトとの Direct3D の互換性のある層である ANGLE にあり、攻撃者は適切なメモリ レイアウトを使用してブラウザーで任意のコードを実行する可能性があります。 この脆弱性はCVE-2020-6492として追跡され、CVSSv3は8.3と評価され、Google Chrome 81.0.4044.138(Stable)、84.0.4136.5(Dev)、84.0.4143.7(カナリー)に影響し、現在Googleによって修正されている。

元のリンク:

https://www.bleepingcomputer.com/news/security/google-chrome-85-fixes-webgl-code-execution-vulnerability/

02

イランのハッカーは、露出したRDPサーバーを攻撃してランサムウェアのDharmaをインストールした。

イランの新しいハッカー集団は、ロシア、インド、中国、日本の企業を標的に、露出したRDPサーバーを攻撃してランサムウェアDharmaをインストールした。 オープンソースのポートスキャナMasscanを介してインターネット上のIPアドレスをスキャンして、露出したリモートデスクトップ接続(RDP)を見つけ、適切な犠牲者を見つけることを目指しています。 その後、NLBrute を使用して、RDP パスワードを解読する暴力的なクラッカーを起動します。 正常に起動すると、Windows 7 から 10 (CVE-2017-0213) の古い脆弱性を悪用して権限を取得します。 組織の身代金は1-5ビットコイン($ 11,700-$ 59,000)で、他のランサムウェア組織に比べて少額です。

元のリンク:

https://www.bleepingcomputer.com/news/security/iranian-hackers-attack-exposed-rdp-servers-to-deploy-dharma-ransomware/

03

ラザラスはLinkedInの求人広告を利用して仮想通貨企業を攻撃している。

F-Secureのサイバーセキュリティ研究者は、APTの組織LazarusがLinkedInの求人広告を使って仮想通貨企業を攻撃しているのを発見した。 今回の攻撃イベントでLazarusは、ブロックチェーン技術企業が新たなsysadminを模索していることを示す求人広告を、対象企業のシステム管理者個人LinkedInアカウントに送信。 この広告は、マクロを有効にして作成するように被害者を誘導します。 mshta.exe という名前のファイルを実行し、VBScript に接続された bit.ly リンクを呼び出して、C2 サーバーに操作情報を送信するように設計された LNK ファイル。

元のリンク:

https://www.zdnet.com/article/lazarus-group-strikes-cryptocurrency-firm-through-linkedin-job-adverts/

04

Zoomのサービスは再び中断され、主に米国や英国東海岸ユーザーに影響を与えた。

Zoomのサービスは再び中断され、主に米国や英国東海岸ユーザーに影響を与えた。 Zoom によると、この中断により、多くのユーザーが Zoom Web サイト (zoom.us) にアクセスできず、Zoom Meetings を起動して参加できなくなるという。 現在までに、Zoom は障害の原因を特定し、修正しています。 同様の障害は今回が初めてではなく、4 月に Zoom ユーザーが Web クライアントを起動して 403 Forbidden エラーを表示できなかったと述べたのに対し、先週、Zoom Web クライアントと WebSDK を使用して会議に参加できないことに気がつきました。

元のリンク:

https://www.bleepingcomputer.com/news/technology/zoom-went-down-and-schools-got-a-digital-snow-day/

05

カスペルスキーは、サイバースパイ組織DeathStalkerに関する分析レポートを公開した。

カスペルスキーは、企業秘密を盗むことを専門とするサイバー犯罪組織「DeathStalker」を発見し、それに対する分析を公表した。 同団体はフィンテック企業や法律事務所、金融アドバイザーを中心に2018年以前(おそらく2012年)から活動している。 DeathStalker はランサムウェアを展開したり、支払いデータを盗んだりしませんが、機密性の高いビジネス データに重点を置いています。

元のリンク:

https://www.kaspersky.com/blog/deathstalker-powersing/36815/

06

インドの旅行サイト「RailYatri」が、データベース構成ミスで3700万件の記録を流出した。

SafetyDetectivesは8月10日、RailYatriのパスワードで保護されていないElasticsearchサーバーをウェブ上で発見し、ユーザーの氏名、年齢、性別、実際のメールアドレス、携帯電話番号、予約の詳細、GPSの場所、名前/支払いカードの上位4位と4位を含む3700万件の顧客および企業データを開示した。 同社がデータを保護する前に、Meowボットは8月12日に攻撃を行い、1GB(合計43 GB)を除くすべてのデータを削除しました。

元のリンク:

https://www.infosecurity-magazine.com/news/travel-site-exposed-37m-records/

ビタミン安全ニュースレター。

WeChat:Vitamin Security。

情報セキュリティの問題。

2 次元コードを長押しして注意します。

「発見」に移動し、「友達が見ている」を参照します。